"La mayor necesidad del mundo es la de hombres que no se vendan ni se compren; hombres que sean sinceros y honrados en lo más íntimo de sus almas; hombres que no teman dar al pecado el nombre que le corresponde; hombres cuya conciencia sea tan leal al deber como la brújula al polo; hombres que se mantengan de parte de la justicia aunque se desplomen los cielos". Ellen G. White.

Showing posts with label tecnologia. Show all posts

Showing posts with label tecnologia. Show all posts

Thursday, July 24, 2025

Friday, July 19, 2024

Tuesday, February 21, 2023

Friday, October 28, 2022

Monday, January 21, 2019

El Foro Económico Mundial Habla Sobre “Control Mental Usando Ondas de Sonido”

El Foro Económico Mundial Habla Sobre “Control Mental Usando Ondas de Sonido”

Bienvenidos a la Realidad

El Foro Económico Mundial, una de las organizaciones de élite más poderosas del mundo, discutió recientemente el surgimiento de la tecnología de control mental remoto. Y admite que podría usarse para convertir a los humanos en esclavos controlados por la mente.

El Foro Económico Mundial (WEF) es una de las organizaciones de élite más influyentes, junto con el Consejo de Relaciones Exteriores, el grupo Bilderberg y la Comisión Trilateral. Cada año, el foro reúne a unos 2500 líderes empresariales, líderes políticos internacionales, economistas, celebridades y periodistas para discutir temas mundiales.

La Junta de Fideicomisarios del WEF está compuesta por algunas de las personas más poderosas del mundo. Éstos son algunos de ellos.

Mark Carney, Gobernador, Banco de Inglaterra

Al Gore, Vicepresidente de los Estados Unidos (1993-2001); Presidente y cofundador de Generation Investment Management LLP

Jim Yong Kim, Presidente, Banco Mundial

Christine Lagarde, Directora General, Fondo Monetario Internacional (FMI)

Peter Maurer, presidente del Comité Internacional de la Cruz Roja (CICR)

Indra Nooyi, Presidente, PepsiCo

L. Rafael Reif, Presidente, Instituto de Tecnología de Massachusetts (MIT)

Ursula von der Leyen, Ministra Federal de Defensa, Ministerio Federal de Defensa de Alemania

David M. Rubenstein, cofundador y copresidente presidente de Carlyle Group

En muchos sentidos, el WEF es similar al Grupo Bilderberg. Dato interesante: Klaus Schwab, fundador y presidente ejecutivo de WEF es un ex miembro del comité directivo del Grupo Bilderberg.

No a diferencia de otras organizaciones poderosas que dicen "ayudar al mundo", el WEF está acusado de promover los intereses de la élite mundial.

El Instituto Transnacional describe el principal propósito del Foro Económico Mundial como:

"Para funcionar como una institución socializadora para la elite global emergente, la" mafiocracia "de globalización de banqueros, industriales, oligarcas, tecnócratas y políticos. Promueven ideas comunes y sirven intereses comunes: los propios.

Lejos de resolver los problemas mundiales, el WEF está acusado de simplemente trasladar la culpa de los gobiernos y de los principales conglomerados a los ciudadanos comunes.

Saturday, February 24, 2018

La inteligencia artificial plantea peligros por uso indebido, dicen investigadores

Los rápidos avances en la inteligencia artificial están aumentando los riesgos de que usuarios con software malicioso pueden explotar la tecnología para organizar ataques automáticos, provocar accidentes en los vehículos sin conductor o convertir los drones comerciales en armas teledirigidas.

Los investigadores dijeron que el uso malicioso de la IA representa una amenaza inminente para la seguridad digital, física y política al posibilitar ataques a gran escala. Foto: Reuters Por Eric Auchard – Reuters

Friday, January 1, 2016

Nueva York tendrá WiFi gratuito y de alta velocidad

CUBANOS POR EL MUNDO 01/01/2016

(Photo credit should read JOSEP LAGO/AFP/Getty Images)

Esta semana en la ciudad de Nueva York se empezaron a instalar los primeros LinkNYC, los routers que le darán a esta ciudad una conexión a internet de alta velocidad.

Este proyecto se anunció desde hace un año, y están aprovechando la infraestructura de los teléfonos públicos para mejorar y ofrecer este WiFi de velocidades gigabit. Con esta estructura se planean instalar más de 7,500 hubs públicos en toda la ciudad, todos estos reemplazando una de las cabinas de teléfono.

Ya que estos puntos de acceso sean terminados, estos incluirán conexiones de USB para cargar dispositivos, llamadas gratuitas, pantallas táctiles para navegar en internet y dos pantallas de 55” para publicidad, de algún lado se tiene que pagar ese servicio. Se espera que estas nuevas cabinas de Wi-Fi generen más de $500 millones de dólares de ganancia en los próximos 12 años.

La señal de Wi-Fi que darán estas cabinas será 100 veces más rápida que la de un Wi-Fi convencional que tendrías en cualquier otro parque o cafetería y te podrás conectar con cualquier dispositivo hasta 45 metros de distancia de cada punto de acceso.

TE PUEDE INTERESAR:

Esto es un Wi-Fi completamente público, no es limitado a los usuarios de cierto servicio de internet (como Infinitum en México) sino que cualquier persona o de los tantos visitantes de la ciudad de Nueva York pueden disfrutar de este servicio sin problemas. Claro, posiblemente tenga un par de anuncios, pero sigue siendo un excelente servicio que no limita a los usuarios.

Todo esto empezará como un Beta, por ahora los puntos de acceso tendrán Wi-Fi, los puertos USB y obviamente los anuncios que harán esto proyecto redituable, más adelante vendrán las llamadas gratuitas y las pantallas táctiles.

Es un sistema que funciona simplemente con anuncios. Si el país ya está repleto de anuncios ¿Es tan complicado implementar algo así en México y en otros países?

.

Thursday, June 25, 2015

Friday, May 22, 2015

El CERN logra colisionar protones a una energía de 13TeV

Agustina Dergarabedian | 22 mayo, 2015 | Sin comentar

El interior del Gran Acelerador de Hadrones (LHC) de la Organización Europea para la Investigación Nuclear (CERN) logró colisionar dos protones a una velocidad record de 13 TeV. Estas colisiones de prueba se realizaron para establecer los sistemas que protegen el acelerador, los imanes y los detectores de partículas.

Cada haz de protones logró circular a una energía de 6,5 TeV lo que permitió las colisiones a una energía de 13 TeV. Para poder verificar como funcionan los componentes de la maquina en condiciones reales, era importante que las pruebas de seguridad se realizaran al mismo tiempo que los haces de protones circulaban y colisionaban entre ellos.

Estas pruebas permitirán que la maquina esté lista para reanudar sus tareas en junio de 2015, con cuatro detectores: ALICE, ATLAS, CMS y LHCb

Guy Wilkinson, encargado del detector LHCb, dijo que “estas colisiones no se utilizan para estudios de física, pero sirven para refinar la sincronización del tiempo de lectura de diferentes partes de la maquina.”

El acelerador, localizado en la frontera franco-suiza, permite que más de 2800 grupos de protones circulen a la misma vez en cada viga. Sin embargo se seguirán haciendo pruebas con solo uno o dos grupos por viga a en intensidad de 1011 particulas.

El acelerador de partículas más poderoso del mundo, tiene una energía almacenada que equivale a la de un portaaviones desplazándose a 43 kilómetros por hora.

Fuente: CERN

Fuente

.

.

Monday, March 16, 2015

Más adultos en EE.UU. temen ser vigilados 'online': Pew

Desde la filtración de documentos por Edward Snowden, 30 por ciento más estadounidenses cambiaron su seguridad en línea para evitar monitoreo por el gobierno, según un estudio del Centro de Investigación Pew.

por Claudia Cruz @cruznews

16 de marzo de 2015 8:13 AM PDT

Agencia de Seguridad Nacional (NSA por sus siglas en inglés) Declan McCullagh/CNETSi has cambiado las configuraciones de tu móvil, computadora y aplicaciones que usas cuando navegas el Internet, no estás solo.

El Centro de Investigación Pew el lunes publicó su más reciente informe sobre el comportamiento del público en Internet y encontró que más personas están tomando medidas para tener una vida más privada en línea. Según Pew, un 30 por ciento de todos los adultos en EE.UU. cambió su comportamiento para evitar la vigilancia de sus comunicaciones por teléfono u otras formas electrónicas. En particular, un 22 por ciento lo hizo tras la filtración de los documentos por el contratista de la Agencia de Seguridad Nacional (NSA, por sus siglas en inglés) Edward Snowden quien implicó a la agencia de espiar al público.

"Mientras estudiábamos los problemas de privacidad creados por las filtraciones de Snowden, hemos estado preguntando a los estadounidenses cómo se sienten sobre los programas de monitoreo y si hay algunos beneficios que sean aceptables como puntos de canje para los legisladores en el tema de privacidad y seguridad", dijo Lee Rainie, director de la unidad de investigación sobre el Internet, ciencias y tecnología en Pew.

"Esta es la primera vez que le preguntamos al público si han cambiado de comportamiento para evitar la vigilancia del gobierno. Y hemos encontrado que una porción de la población sí está ajustando sus actividades, por lo menos, de manera simple como cambiar sus ajustes de privacidad o siendo más discretos sobre lo que dicen y buscan [en la web]".

.

Las filtraciones de Snowden parecen haber sido el catalizador en el cambio de comportamiento. Según el estudio, un 87 por ciento de los adultos encuestados dijo haber oído hablar "un poco" sobre los programas de vigilancia de la NSA y de éstos, el 31 por ciento está "muy" preocupado acerca de las intenciones de dichos programas, según Pew.

Sin embargo, aunque un 52 por ciento de estadounidenses dicen estar "muy" o "algo" preocupados, un 46 por ciento dice no estar preocupado para nada, según Pew.

Esto es porque un 82 por ciento de los encuestados dijo que era "aceptable monitorizar las comunicaciones de sospechosos de terrorismo"; el 60 por ciento está de acuerdo en asechar a los líderes estadounidenses y extranjeros y un 54 por ciento dice que es "aceptable" vigilar a extranjeros que están en EE.UU.

Por otro lado, sí hay estadounidenses (un 30 por ciento) que cambiaron su comportamiento para evitar ese monitoreo. Un 17 por ciento dijo haber cambiado sus configuraciones en redes sociales y un 15 por ciento ahora evita algunos apps por completo.

Pew también encontró que las filtraciones de Snowden ocasionaron que al menos un 8 por ciento de los encuestados haya decidido borrar por completo sus cuentas en redes sociales; un 8 por ciento se comunica ahora más por teléfono que en línea y un 11 por ciento cambió de navegador para poder hacer búsquedas más seguras.

Entre aquellos que optaron por medidas más drásticas, un 14 por ciento de los encuestados dijo que ahora prefiere reunirse con una persona para no comunicarse en línea o por teléfono.

Finalmente, Pew encontró que 22 por ciento de todos los adultos en EE.UU. sí cambió en algo su comportamiento en línea debido a los programas de vigilancia.

Para leer más sobre está investigación (en inglés) puedes visitar el sitio de Pew.

AUTOR

Claudia Cruz

twitter

Claudia Cruz es reportera de CNET en español. Nació y creció en la Ciudad de Nueva York y es hija de padres dominicanos. Claudia tiene una maestría en periodismo de emprendimiento de la Universidad de la Ciudad de Nueva York y es abogada por la Universidad Estatal de Ohio. Recientemente ejerció como editora de Patch en Mountain View y Palo Alto, en Silicon Valley, donde actualmente vive. A Claudia le gusta el béisbol, la yoga y hacer cata en las abundantes microcervecerias de California.

Fuente

.

.

El Centro de Investigación Pew el lunes publicó su más reciente informe sobre el comportamiento del público en Internet y encontró que más personas están tomando medidas para tener una vida más privada en línea. Según Pew, un 30 por ciento de todos los adultos en EE.UU. cambió su comportamiento para evitar la vigilancia de sus comunicaciones por teléfono u otras formas electrónicas. En particular, un 22 por ciento lo hizo tras la filtración de los documentos por el contratista de la Agencia de Seguridad Nacional (NSA, por sus siglas en inglés) Edward Snowden quien implicó a la agencia de espiar al público.

ARTÍCULOS RELACIONADOS

"Mientras estudiábamos los problemas de privacidad creados por las filtraciones de Snowden, hemos estado preguntando a los estadounidenses cómo se sienten sobre los programas de monitoreo y si hay algunos beneficios que sean aceptables como puntos de canje para los legisladores en el tema de privacidad y seguridad", dijo Lee Rainie, director de la unidad de investigación sobre el Internet, ciencias y tecnología en Pew.

"Esta es la primera vez que le preguntamos al público si han cambiado de comportamiento para evitar la vigilancia del gobierno. Y hemos encontrado que una porción de la población sí está ajustando sus actividades, por lo menos, de manera simple como cambiar sus ajustes de privacidad o siendo más discretos sobre lo que dicen y buscan [en la web]".

.

Las filtraciones de Snowden parecen haber sido el catalizador en el cambio de comportamiento. Según el estudio, un 87 por ciento de los adultos encuestados dijo haber oído hablar "un poco" sobre los programas de vigilancia de la NSA y de éstos, el 31 por ciento está "muy" preocupado acerca de las intenciones de dichos programas, según Pew.

Sin embargo, aunque un 52 por ciento de estadounidenses dicen estar "muy" o "algo" preocupados, un 46 por ciento dice no estar preocupado para nada, según Pew.

Esto es porque un 82 por ciento de los encuestados dijo que era "aceptable monitorizar las comunicaciones de sospechosos de terrorismo"; el 60 por ciento está de acuerdo en asechar a los líderes estadounidenses y extranjeros y un 54 por ciento dice que es "aceptable" vigilar a extranjeros que están en EE.UU.

Por otro lado, sí hay estadounidenses (un 30 por ciento) que cambiaron su comportamiento para evitar ese monitoreo. Un 17 por ciento dijo haber cambiado sus configuraciones en redes sociales y un 15 por ciento ahora evita algunos apps por completo.

Pew también encontró que las filtraciones de Snowden ocasionaron que al menos un 8 por ciento de los encuestados haya decidido borrar por completo sus cuentas en redes sociales; un 8 por ciento se comunica ahora más por teléfono que en línea y un 11 por ciento cambió de navegador para poder hacer búsquedas más seguras.

Entre aquellos que optaron por medidas más drásticas, un 14 por ciento de los encuestados dijo que ahora prefiere reunirse con una persona para no comunicarse en línea o por teléfono.

Finalmente, Pew encontró que 22 por ciento de todos los adultos en EE.UU. sí cambió en algo su comportamiento en línea debido a los programas de vigilancia.

Para leer más sobre está investigación (en inglés) puedes visitar el sitio de Pew.

AUTOR

Claudia Cruz

Claudia Cruz es reportera de CNET en español. Nació y creció en la Ciudad de Nueva York y es hija de padres dominicanos. Claudia tiene una maestría en periodismo de emprendimiento de la Universidad de la Ciudad de Nueva York y es abogada por la Universidad Estatal de Ohio. Recientemente ejerció como editora de Patch en Mountain View y Palo Alto, en Silicon Valley, donde actualmente vive. A Claudia le gusta el béisbol, la yoga y hacer cata en las abundantes microcervecerias de California.

Fuente

.

.

Wednesday, February 4, 2015

Proponen regular internet como servicio telefónico en Estados Unidos

Podrían prohibir a las compañías acelerar o aminorar el tráfico en la web de los usuarios

miércoles, 4 de febrero de 2015 - 3:50 PM

Por Anne Flaherty / The Associated Press

Las grandes compañías de cable que suministran la mayoría de los servicios de banda ancha en el país han dicho que la FCC está excediendo su autoridad. (AP)

WASHINGTON — Los proveedores de servicios de internet, incluyendo aquellos que venden conexiones inalámbricas, tendrían prohibido acelerar o aminorar el tráfico en la web, bajo reglas propuestas el miércoles por un importante regulador federal estadounidense que sometería a la industria a regulaciones sin precedentes.

En un artículo para la revista Wired colocado en la internet, el director de la Comisión Federal de Comunicaciones (FCC) Tom Wheeler dijo que su plan regularía el servicio de internet de la misma forma que el servicio telefónico, aplicando el Título II de la Ley de Comunicaciones de 1934. Wheeler dijo que no usaría las nuevas regulaciones para decirle a las compañías cuánto cobrarle a los usuarios ni para establecer impuestos. La industria se ha opuesto enérgicamente a esa posición, diciendo que sería solamente cuestión de tiempo para que las reglas se vuelvan más estrictas y desalienten la inversión.

"Mi propuesta garantiza los derechos de los usuarios de la internet a ir a donde quieran, cuando quieran, y los derechos de los innovadores a introducir nuevos productos sin pedir permiso a nadie", dijo Wheeler.

La FCC va a votar el 26 de febrero sobre la propuesta.

La neutralidad de la internet es la idea de que los proveedores de internet no deben mover algún contenido a más velocidad que otro ni llegar a acuerdos pagados con compañías como Netflix para priorizar su flujo de datos.

El plan de Wheeler es un salto considerable hacia la regulación de la internet en una industria que hasta ahora ha tenido poca supervisión gubernamental. Defensores del consumidor han peleado por reglas más estrictas como forma de mantener la internet gratis y abierta, mientras que críticos dicen que maniatar la industria reduciría la innovación y las inversiones.

El plan de Wheeler coloca al ex cabildero del lado del presidente Barack Obama, que ha llamado a la FCC a aplicar el Título II.

Las grandes compañías de cable que suministran la mayoría de los servicios de banda ancha en el país han dicho que demandarán ante las cortes y que la FCC está excediendo su autoridad.

WASHINGTON — Los proveedores de servicios de internet, incluyendo aquellos que venden conexiones inalámbricas, tendrían prohibido acelerar o aminorar el tráfico en la web, bajo reglas propuestas el miércoles por un importante regulador federal estadounidense que sometería a la industria a regulaciones sin precedentes.

En un artículo para la revista Wired colocado en la internet, el director de la Comisión Federal de Comunicaciones (FCC) Tom Wheeler dijo que su plan regularía el servicio de internet de la misma forma que el servicio telefónico, aplicando el Título II de la Ley de Comunicaciones de 1934. Wheeler dijo que no usaría las nuevas regulaciones para decirle a las compañías cuánto cobrarle a los usuarios ni para establecer impuestos. La industria se ha opuesto enérgicamente a esa posición, diciendo que sería solamente cuestión de tiempo para que las reglas se vuelvan más estrictas y desalienten la inversión.

"Mi propuesta garantiza los derechos de los usuarios de la internet a ir a donde quieran, cuando quieran, y los derechos de los innovadores a introducir nuevos productos sin pedir permiso a nadie", dijo Wheeler.

La FCC va a votar el 26 de febrero sobre la propuesta.

La neutralidad de la internet es la idea de que los proveedores de internet no deben mover algún contenido a más velocidad que otro ni llegar a acuerdos pagados con compañías como Netflix para priorizar su flujo de datos.

El plan de Wheeler es un salto considerable hacia la regulación de la internet en una industria que hasta ahora ha tenido poca supervisión gubernamental. Defensores del consumidor han peleado por reglas más estrictas como forma de mantener la internet gratis y abierta, mientras que críticos dicen que maniatar la industria reduciría la innovación y las inversiones.

El plan de Wheeler coloca al ex cabildero del lado del presidente Barack Obama, que ha llamado a la FCC a aplicar el Título II.

Las grandes compañías de cable que suministran la mayoría de los servicios de banda ancha en el país han dicho que demandarán ante las cortes y que la FCC está excediendo su autoridad.

.

Sunday, December 28, 2014

Los ciberataques, armas potentes para los delincuentes

A. F. / MADRID

Día 28/12/2014 - 01.32h

El último ataque a Sony Pictures ha dejado en evidencia el poder que tiene una ofensiva informática

FOTOLIA

Código binario

Los ataques cibernéticos son la nueva arma potente de los delincuentes. Los últimos grandes ataques han dejado en evidencia el poder y la influencia que pueden llegar a tener los virus cuando entran en los sistemas informáticos de las empresas. Sony Pictures, la división de entretenimiento de Sony, ha sido una de las últimas afectadas. El grupo de hackers denominado como «Guardianes de la Paz» decidióvulnerar por completo la plataforma informática de la empresa para evitar, supuestamente, la proyección de la película «The Interview», que se mofa del líder de Corea del Norte. El ataque ha ocasionado que Sony pierda millones de dólares, que sus empleados hayan tenido que recurrir al papel y al lápiz para hacer su trabajo, y que se hayan filtrado datos sensibles, como el número de la seguridad social de actores de renombre.

Estas consecuencias han sido un «juego de niños» si se comparan con los daños que podría causar un ataque dirigido a una industria más crítica. En julio de 2014, la firma de análisis Symantec descubrió la campaña Dragonfly que dirigía amenazas a empresas de energía (red eléctrica, oleoductos) en Estados Unidos, España, Italia, Francia, Alemania, Turquía y Polonia. Los hackers utilizaron una vulnerabilidad en SCADA (un sistema de gestión en remoto) para recopilar información secreta. Nation-E, una empresa israelí dedicada a la ciberseguridad en energía, ha apuntado que si los piratas informáticos hubieran decidido sabotear de forma activa «podrían haber dañado o interrumpido el suministro de energía en muchos países». «Hace 10 o 20 años, nadie imaginó que las fuentes de energía y sus sistemas estarían bajo estos ataques», ha dicho Daniel Jammer, fundador y CEO de Nation-E.

Un ataque de esa magnitud dejaría sin electricidad a una ciudad, pero también pondría en jaque a la banca o sistemas de transporte como el Metro. El Banco Mundial calculaba que el tiempo medio que puede sobrevivir una persona con el dinero que lleva en efectivo en sus bolsillos es de 45 minutos. Imaginen entonces que bajo una ofensiva de este tipo las personas no puedan retirar su dinero en los cajeros automáticos ó hacer un simple pago por internet. «Lo cibernético por sí solo no destruye pero cuando actúa sobre algo físico sí y se convierte en riesgo cuando por ejemplo, se combina con un misil», apuntaba uno de los expertos presente en Cybertech, una conferencia dedicada a la ciberseguridad en Be’er sheva (Israel) en mayo de 2014.

Corea del Sur entró en alerta este mes tras la filtración en la Red de información de dos de sus cuatro centrales nucleares. La presidenta coreana Park Geun-hye reconoció la gravedad del incidente y ordenó revisar las estrategias contra actos de ciberterrorismo. La empresa estatal Korea Hydro & Nuclear Power explicó poco después que era 100% imposible que los hackers pudiesen detener o controlar la actividad nuclear en las plantas debido a que el sistema de control es interno, «totalmente independiente y cerrado».

Estos casos también son ejemplos de las últimas tendencias en ciberamenazas: ataques dirigidos a un objetivo concreto y hackers menos inocentes. Samu Konttinen, vicepresidente de F-Secure, firma finlandesa de ciberseguridad, apuntó que el «juego» en la industria de la seguridad informática ha mutado.

«Hace un par de años veíamos que los 'escritores de virus' eran como cachorritos, personas jóvenes que solo querían mostrar lo brillantes que eran al crear una red de malware que pudiese atacar muchas PC en todo el mundo. Los creadores de virus ya no son estos cachorritos y se han convertido en verdaderos criminales. Saben que mientras más exposición tengan, más rápido los pueden atrapar y las empresas de seguridad pueden crear los antivirus. Por eso ahora no infectan a muchas personas sino que hacen ataques a un blanco específico, van detrás de ciertas compañías o personas que dirigen esas empresas», analizó Konttinen.

Ron Winward, director de ingeniería de ServerCentral, advierte que no debería sorprender que las grandes ofensivas dirigidas se dupliquen en 2015. «Los ataques son cada vez más sofisticados. Estar al día de los cambios en los patrones de ataque, los objetivos y la ejecución es algo que nunca debe descuidarse», dijo Winward en el informe de seguridad de Radware.

Ante este panorama los Gobiernos no pueden quedarse de brazos cruzados. Francia, Reino Unido y Alemania llevan desde hace algunos años una Estrategia de seguridad enfocada en el plano cibernético. España, a pesar de su gran penetración de internet (31 millones de internautas), ha llegado tarde a la tendencia. No fue hasta diciembre de 2013 que aprobó la Estrategia de Seguridad Nacional que incluía en sus puntos fuertes la Ciberseguridad. En febrero de 2014 el Gobierno español creó el Consejo de Ciberseguridad Nacional, que coordina las actuaciones del Estado para hacer frente a las crecientes amenazas cibernéticas, que se experimentan en sus tres vertientes: ciberterrorismo, ciberespionaje y ciberdelincuencia. Según cifras del Centro Nacional de Inteligencia (CNI) en 2013 aumentó un 82% el registro de ciberataques contra administraciones y empresas estratégicas.

En otros países se financia el sector de la ciberseguridad. China, Corea del Sur, Japón, Israel y Estados Unidos facilitan de forma directa o indirecta acceso a crédito a empresas especializadas en amenazas informáticas.

También se forman «ciberejércitos», que cambian las bombas por virus y los soldados por hackers. Corea del Norte es un ejemplo de ello. El hermético país recluta a los mejores estudiantes de matemáticas y ciencias de Pyongyang para una unidad especial compuesta por 1.800 ciber-guerreros. Se les considera la élite de los militares. Israel, por otra parte, espera crear en Be’er sheva la «capital» de la ciberseguridad, en la que convive el Ejército con las grandes empresas tecnológicas y los investigadores en materia de seguridad.

Código binario

Los ataques cibernéticos son la nueva arma potente de los delincuentes. Los últimos grandes ataques han dejado en evidencia el poder y la influencia que pueden llegar a tener los virus cuando entran en los sistemas informáticos de las empresas. Sony Pictures, la división de entretenimiento de Sony, ha sido una de las últimas afectadas. El grupo de hackers denominado como «Guardianes de la Paz» decidióvulnerar por completo la plataforma informática de la empresa para evitar, supuestamente, la proyección de la película «The Interview», que se mofa del líder de Corea del Norte. El ataque ha ocasionado que Sony pierda millones de dólares, que sus empleados hayan tenido que recurrir al papel y al lápiz para hacer su trabajo, y que se hayan filtrado datos sensibles, como el número de la seguridad social de actores de renombre.

Estas consecuencias han sido un «juego de niños» si se comparan con los daños que podría causar un ataque dirigido a una industria más crítica. En julio de 2014, la firma de análisis Symantec descubrió la campaña Dragonfly que dirigía amenazas a empresas de energía (red eléctrica, oleoductos) en Estados Unidos, España, Italia, Francia, Alemania, Turquía y Polonia. Los hackers utilizaron una vulnerabilidad en SCADA (un sistema de gestión en remoto) para recopilar información secreta. Nation-E, una empresa israelí dedicada a la ciberseguridad en energía, ha apuntado que si los piratas informáticos hubieran decidido sabotear de forma activa «podrían haber dañado o interrumpido el suministro de energía en muchos países». «Hace 10 o 20 años, nadie imaginó que las fuentes de energía y sus sistemas estarían bajo estos ataques», ha dicho Daniel Jammer, fundador y CEO de Nation-E.

Un ataque de esa magnitud dejaría sin electricidad a una ciudad, pero también pondría en jaque a la banca o sistemas de transporte como el Metro. El Banco Mundial calculaba que el tiempo medio que puede sobrevivir una persona con el dinero que lleva en efectivo en sus bolsillos es de 45 minutos. Imaginen entonces que bajo una ofensiva de este tipo las personas no puedan retirar su dinero en los cajeros automáticos ó hacer un simple pago por internet. «Lo cibernético por sí solo no destruye pero cuando actúa sobre algo físico sí y se convierte en riesgo cuando por ejemplo, se combina con un misil», apuntaba uno de los expertos presente en Cybertech, una conferencia dedicada a la ciberseguridad en Be’er sheva (Israel) en mayo de 2014.

Corea del Sur entró en alerta este mes tras la filtración en la Red de información de dos de sus cuatro centrales nucleares. La presidenta coreana Park Geun-hye reconoció la gravedad del incidente y ordenó revisar las estrategias contra actos de ciberterrorismo. La empresa estatal Korea Hydro & Nuclear Power explicó poco después que era 100% imposible que los hackers pudiesen detener o controlar la actividad nuclear en las plantas debido a que el sistema de control es interno, «totalmente independiente y cerrado».

Estos casos también son ejemplos de las últimas tendencias en ciberamenazas: ataques dirigidos a un objetivo concreto y hackers menos inocentes. Samu Konttinen, vicepresidente de F-Secure, firma finlandesa de ciberseguridad, apuntó que el «juego» en la industria de la seguridad informática ha mutado.

«Hace un par de años veíamos que los 'escritores de virus' eran como cachorritos, personas jóvenes que solo querían mostrar lo brillantes que eran al crear una red de malware que pudiese atacar muchas PC en todo el mundo. Los creadores de virus ya no son estos cachorritos y se han convertido en verdaderos criminales. Saben que mientras más exposición tengan, más rápido los pueden atrapar y las empresas de seguridad pueden crear los antivirus. Por eso ahora no infectan a muchas personas sino que hacen ataques a un blanco específico, van detrás de ciertas compañías o personas que dirigen esas empresas», analizó Konttinen.

Ron Winward, director de ingeniería de ServerCentral, advierte que no debería sorprender que las grandes ofensivas dirigidas se dupliquen en 2015. «Los ataques son cada vez más sofisticados. Estar al día de los cambios en los patrones de ataque, los objetivos y la ejecución es algo que nunca debe descuidarse», dijo Winward en el informe de seguridad de Radware.

Ante este panorama los Gobiernos no pueden quedarse de brazos cruzados. Francia, Reino Unido y Alemania llevan desde hace algunos años una Estrategia de seguridad enfocada en el plano cibernético. España, a pesar de su gran penetración de internet (31 millones de internautas), ha llegado tarde a la tendencia. No fue hasta diciembre de 2013 que aprobó la Estrategia de Seguridad Nacional que incluía en sus puntos fuertes la Ciberseguridad. En febrero de 2014 el Gobierno español creó el Consejo de Ciberseguridad Nacional, que coordina las actuaciones del Estado para hacer frente a las crecientes amenazas cibernéticas, que se experimentan en sus tres vertientes: ciberterrorismo, ciberespionaje y ciberdelincuencia. Según cifras del Centro Nacional de Inteligencia (CNI) en 2013 aumentó un 82% el registro de ciberataques contra administraciones y empresas estratégicas.

En otros países se financia el sector de la ciberseguridad. China, Corea del Sur, Japón, Israel y Estados Unidos facilitan de forma directa o indirecta acceso a crédito a empresas especializadas en amenazas informáticas.

También se forman «ciberejércitos», que cambian las bombas por virus y los soldados por hackers. Corea del Norte es un ejemplo de ello. El hermético país recluta a los mejores estudiantes de matemáticas y ciencias de Pyongyang para una unidad especial compuesta por 1.800 ciber-guerreros. Se les considera la élite de los militares. Israel, por otra parte, espera crear en Be’er sheva la «capital» de la ciberseguridad, en la que convive el Ejército con las grandes empresas tecnológicas y los investigadores en materia de seguridad.

.

Monday, December 15, 2014

Calzado indio con GPS se lanza a la conquista del mercado internacional

EFE | Dec 15, 2014 | 2:32 PM

Getty Images

Los zapatos deportivos comenzaron como un proyecto para ayudar invidentes.

Unos zapatos con GPS que dos jóvenes indios diseñaron para ayudar a personas invidentes se han convertido en un éxito entre quienes hacen deporte en este país y se preparan para dar el salto al mercado internacional con órdenes de compra desde una veintena de países hasta el momento.

“El calzado se vende acompañado de baterías y de un cargador universal”

Con unas plantillas con conexión Bluetooth que recibe órdenes desde un teléfono móvil en el que se establece un recorrido a través de Google Maps, los zapatos Lechal, "llévame contigo" en hindi, han abierto una veta novedosa en el mercado al tiempo de colaborar con organizaciones de invidentes.

Uno de sus inventores, Krispian Lawrence, aseguró que desde su salida al mercado en septiembre han recibido cerca de 3.000 peticiones de compra, primero en la propia India y "cada vez más en el exterior".

Este calzado se patentó como el primero en utilizar este sistema de navegación por satélite a través del servidor de la multinacional estadounidense Google. Cada zapato vibra, a derecha o izquierda, para indicar los giros necesarios en el trayecto marcado.

Los creadores El diseño es obra de Lawrence y su socio Anirudh Sharma, dos jóvenes de 30 y 28 años, respectivamente, formados académica y profesionalmente en Estados Unidos, donde adquirieron experiencia en nuevas tecnologías y en el campo de las patentes.

De regreso a su país, fundaron en 2011 en el estado suroriental de Telangana la empresa tecnológica Ducere Technologies, que cuenta con 50 empleados con una media de edad que ronda los 25 años y cuyo producto estrella son estos zapatos compatibles con tecnologías Android, IOS y Windows.

El calzado se vende acompañado de baterías y de un cargador universal como los utilizado para recargar teléfonos móviles. "Estamos incrementando las rutas de distribución" para canalizar a más países los pedidos que recibe la página web de la empresa, afirma Lawrence.

Aunque su comercialización ha ido haciéndose sitio entre corredores y ciclistas, el abanico de clientes es creciente, explicó el empresario. "Vivimos en un mundo que se guía mucho por modas y ahora la moda es la tecnología", dijo.

Además de marcar la ruta, las aplicaciones informáticas utilizadas, disponibles en varios idiomas, permiten también conocer datos como las calorías consumidas, la distancia recorrida o el tiempo que se ha tardado. El precio de este calzado inteligente oscila entre los 100 y los 150 dólares, pero la compañía tecnológica colabora con organizaciones no gubernamentales como el Instituto del Ojo L.V.

Prasad de Hyderabad, capital del estado, a las que facilita este producto a un coste menor. Los zapatos ayudan a personas con dificultades de visión a seguir una ruta, como complemento a otras tecnologías que advierten de obstáculos en su camino. Aunque diseñados en India, los Lechal se fabrican en China. "Pero vamos a trasladar la producción a la India en cuanto podamos y ya tenemos estudiadas hasta catorce posibles localizaciones para la fábrica", puntualiza Lawrence. Los zapatos con GPS siguen la saga de inventos en calzado que en los últimos años han proliferado.

En 2012, una empresa de Estados Unidos, GTX, comenzó a vender unas plantillas con un localizador por satélite pensadas para el seguimiento de personas con alzheimer que corren el riesgo de perderse. Hace también dos años, un artista británico, Dominic Wilcox, diseñó unos zapatos con un chip en el que se graba una ruta que luego va indicando mediante luces led la dirección a seguir en el pie derecho y la distancia restante hasta el destino en el izquierdo. Wilcox se inspiró en Dorothy y su travesía en El mago de Oz con unos zapatos mágicos que le permitieron volver a casa.

.

Monday, October 20, 2014

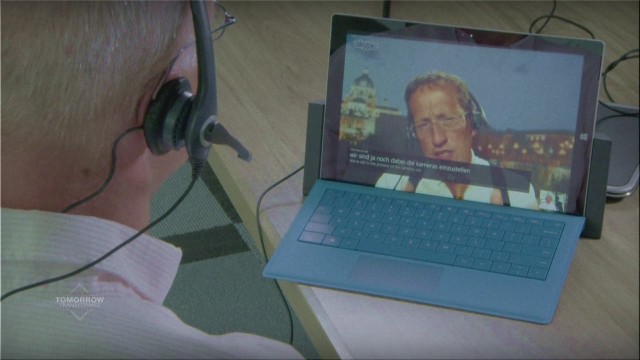

Microsoft prepara su 'traductor universal' para Skype

20 octubre 2014

02:21 PM ET

Por Jacopo Prisco

(CNN) — Los usuarios de Skype pronto podrán realizar llamadas de voz y video respaldados por una tecnología de traducción casi en tiempo real.

Aunque todavía no puede garantizar que los detalles finos no se perderán en la traducción, la nueva idea de Microsoft para su plataforma de video chat ciertamente se siente como algo salido de la ciencia ficción.

Nuestras esperanzas de una maravilla así ya no serán puestas en criaturas acuáticas imaginarias; los peces Babel de Guía del viajero intergaláctico, o “campos telepáticos” improbables, como el emitido por el TARDIS de Doctor Who para transmitir cualquier idioma alienígena a su piloto y convertirlo en inglés sencillo.

De hecho, todo suena bastante similar a lo que los Klingon en Star Trekutilizan para hacer que sus intenciones generalmente beligerantes queden bastante claras: un “traductor universal” que no se ve pero siempre está presente.

"La idea de que las personas no se entienden entre sí, eso va a ser algo del pasado”, dijo Gurdeep Pall, vicepresidente corporativo de Skype, a Richard Quest de CNN.

"Del mismo modo en que antes era difícil imaginar un mundo donde pudieras viajar a lugares diferentes y rápidamente, ya sea en un automóvil o en avión, nunca pensaremos en, wow, esas eran las épocas oscuras en las que las personas no podían entenderse entre sí. Allí es a donde nos dirigimos”.

Llamado Skype Translator, la extensión se basa en la investigación realizada para Microsoft Translator, y utiliza una tecnología llamada Deep Neural Networks, que da resultados de reconocimiento de habla significativamente mejores que los métodos previos.

Estará disponible como una aplicación beta de Windows 8 antes de que acabe el año, pero Microsoft ya muestra su funcionalidad de inglés a alemán. Todavía no está claro si el servicio será gratuito para los 300 millones de usuarios de Skype, o si se extenderá a otras plataformas.

Microsoft no está solo en su misión de ser un traductor universal. Google ya ofrece traducción por voz en su servicio Google Translation y también trabaja en integrar traducción en tiempo real a Android. Y Sigmo, un dispositivo Bluetooth que promete traducción de habla en tiempo real en 25 idiomas, tuvo una campaña exitosa de financiamiento en multitud el año pasado.

.

Hoy ya se puede pagar en EEUU con Apple Pay

Ya no será necesario ni el monedero ni la tarjeta de crédito, Apple te propone pagar tanto en establecimientos físicos como en las tiendas online de aplicaciones con su nuevo servicio Apple Pay.

El 20 de octubre de 2014 por Redacción Silicon Week

Desde hoy, los usuarios de las últimas soluciones hardware de Apple podrán empezar a realizar pagos en Estados Unidos mediante su huella dactilar . Y es que ya está disponible en aquel país Apple Pay.

El nuevo servicio permite pagar mediante el sensor de identidad Touch ID del iPhone 6 y el iPhone 6 Plus en tiendas físicas y en aplicaciones, mientras que con los nuevos iPad Air 2 e iPad mini 3 los pagos se limitan a las aplicaciones.

Desde hoy, los usuarios de las últimas soluciones hardware de Apple podrán empezar a realizar pagos en Estados Unidos mediante su huella dactilar . Y es que ya está disponible en aquel país Apple Pay.

El nuevo servicio permite pagar mediante el sensor de identidad Touch ID del iPhone 6 y el iPhone 6 Plus en tiendas físicas y en aplicaciones, mientras que con los nuevos iPad Air 2 e iPad mini 3 los pagos se limitan a las aplicaciones.

Para pagar de forma fácil y rápida en las tiendas, sólo necesitan acercar su iPhone al lector sin contacto y colocar el dedo sobre el sensor Touch ID. Además de las 262 tiendas Apple Store que hay en EE UU, numerosos establecimientos aceptan ya esta forma de pago, por ejemplo, Disney Store, Toys”R”Us, Nike, Texaco y un largo etcétera.

De momento, Apple Pay admite tarjetas de crédito y débito de las tres redes de pago más importantes (American Express, MasterCard y Visa). No obstante, más de 500 bancos ya han anunciado que van a sumarse próximamente al servicio.

En cuanto a sus características, una de las que más destacan desde la compañía es que protege los datos personales. Así, las transacciones quedan entre el usuario, el comercio y el banco, puesto que no se recoge ninguna información relacionada con el cliente. Tampoco registrará el historial de compras, de modo que Apple no sabrá qué habrá comprado, dónde ni cuánto habrá pagado.

Para hacerlo más seguro, el número de la tarjeta no se almacena en el dispositivo, sino que se crea un Device Account Number único que se cifra y se guarda en el chip Secure Element del dispositivo. Además, este número está aislado de iOS y no se guardan copias de seguridad en iCloud.

De momento, Apple Pay admite tarjetas de crédito y débito de las tres redes de pago más importantes (American Express, MasterCard y Visa). No obstante, más de 500 bancos ya han anunciado que van a sumarse próximamente al servicio.

En cuanto a sus características, una de las que más destacan desde la compañía es que protege los datos personales. Así, las transacciones quedan entre el usuario, el comercio y el banco, puesto que no se recoge ninguna información relacionada con el cliente. Tampoco registrará el historial de compras, de modo que Apple no sabrá qué habrá comprado, dónde ni cuánto habrá pagado.

Para hacerlo más seguro, el número de la tarjeta no se almacena en el dispositivo, sino que se crea un Device Account Number único que se cifra y se guarda en el chip Secure Element del dispositivo. Además, este número está aislado de iOS y no se guardan copias de seguridad en iCloud.

.

Wednesday, January 29, 2014

Guerra Climatología - Proyecto HAARP - History Channel - Completo

Cesar Castillo

Published on Sep 8, 2012 Quizás a algunos no les suenen estas siglas, pero pertenecen a un misterioso proyecto de la Fuerza Aérea norteamericana cuyas siglas HAARP, High Frequency Advanced Auroral Research Project. Traducido al español sería, Programa de Investigación de Aurora Activa de Alta Frecuencia. En unas instalaciones militares situadas en Gakona, Alaska, se está desarrollando un misterioso proyecto el cual consiste en 180 antenas que funcionando en conjunto será como una sola antena que emitirá 1 GW =1.000.000.000 W, es decir un billón de ondas de radio de alta frecuencia las cuales penetran en la atmósfera inferior e interactúan con la corriente de los elecrojets aureales.

En este sentido debemos reseñar que la tierra se encuentra envuelta y protegida por la atmósfera. La troposfera se extiende desde la superficie terrestre hasta unos 16 km de altura. La estratosfera, con su capa de ozono, se sitúa entre los 16 y 48 km de altura. Mas allá de los 48 km tenemos la ionosfera que llega hasta los 350 km de altura. Los cinturones de Van Allen se sitúan a distancias superiores y tienden a captar las partículas energéticas que tratan de irrumpir en la tierra desde el espacio exterior.

.

.

Tuesday, December 17, 2013

Escuchas de NSA a ciudadanos serían inconstitucionales

La foto muestra un letrero afuera de la sede de la Agencia de Seguridad Nacional en Fort Meade.

Patrick Semansky / AP

Agence France Presse

WASHINGTON -- Juez de EEUU dice escuchas de la NSA a ciudadanos podrían ser inconstitucionales

WASHINGTON, 16 Dic 2013 (AFP) - Un juez estadounidense dio por primera vez este lunes un revés al programa de vigilancia de la Agencia de Seguridad Nacional (NSA, en inglés), al estimar que las escuchas a ciudadanos privados quebrantan su privacidad a un grado probablemente inconstitucional.

El fallo emitido por la Corte del Distrito de Washington está pendiente de apelación pero si se mantiene podría prohibir a la agencia de espionaje recopilar indiscriminadamente metadatos telefónicos (números de teléfono, duración de llamadas, entre otros) de millones de llamadas privadas.

El juez Ricard Leon calificó la recolección de metadatos a gran escala de “atentado a la vida privada”.

“Es evidente que semejante programa usurpa” los valores defendidos por la cuarta enmienda de la Constitución estadounidense relativa a la vida privada, escribió Leon.

Los denunciantes, Larry Klayman y Charles Strange, llevaron el caso ante la justicia después de que las filtraciones del ex analista Eduard Snowden revelaran el alcance del programa de la NSA.

El fallo impide al gobierno recolectar los metadatos de Klayman y Strange, e indica que se deberán destruir los datos que haya recopilado de ambos.

Aunque la decisión es notoria por su carácter inédito, el juez ha decidido remitir el documento a una corte de apelaciones que deberá pronunciarse sobre el fondo.

Las revelaciones del antiguo consultor de inteligencia Edward Snowden del programa para recolectar a gran escala metadatos telefónicos, en los celulares de los estadounidenses, por parte de la NSA ha provocado temor en una parte de la ciudadanía.

El viernes, un grupo de trabajo remitió a Obama un informe que revisó el programa electrónico de vigilancia de la NSA junto con 40 recomendaciones para incluir salvaguardas y limitar su alcance.

Fuente

.

Thursday, July 25, 2013

Ven el 666 oculto en el logo de Google Chrome

martes, 17 de enero de 2012 | AcontecerCristiano.net

Chrome (6 letras) es el nombre de un navegador web gratuito. También es el nombre de su sistema operativo (OS).

Google (6 letras) es el mayor motor de búsqueda de la web en la tierra. Google aloja y desarrolla una serie de productos y servicios basados en Internet.

Estos son algunos argumentos de personas que afirman que el logo del navegador Google (Chrome) contiene un mensaje oculto...

Difícil de creer, pero cierto. Estas teorías conspirativas han llegado hasta la tecnología, y hoy el famoso buscador tiene que sortear aguas turbias.

Google comenzó en enero de 1996 como un proyecto de investigación por Larry Page y Sergey (6 letras) Brin cuando eran dos estudiantes de doctorado en la Universidad de Stanford en California.

Primero fue incorporada como una compañía privada el 04 de septiembre de 1998 (1998 = 3 x 666).

Page y Brin originalmente habían apodado a su nuevo motor de búsqueda "BackRub". Finalmente, cambiaron el nombre a Google, procedentes de una falta de ortografía de la palabra "Googol" (6 letras). El término fue acuñado en 1938 por Milton (6 letras) Sirotta de 9 (9 invertido = 6) años de edad. Googol es el número uno seguido de cien ceros, que indicaba la cantidad de información que el motor de búsqueda había de manejar. Originalmente, Google se ejecutaban en el sitio Web de la Universidad de Stanford, con el dominio google.stanford.edu.

Estudios de mercado mostraron que en abril de 2007 (2+0+0+7=9 invertido = 6), Google Inc. emprendió la supremacía en todo el mundo como la empresa más famosa, desplazando por lo tanto a Microsoft.

¿Ah?, si lo sé, solo es una mera coincidencia. DF

AcontecerCristiano.Net

Fuente

.

Thursday, June 13, 2013

Un físico y su hijo de 14 años crean una capa de invisibilidad de tamaño humano

CIENCIA

DE JORGE@JUDITHDJ / MADRID

Día 12/06/2013 - 11.30h

El dispositivo óptico, sencillo y barato, es capaz de ocultar a una persona

http://www.abc.es/videos-ciencia/20130611/capa-invisibilidad-tamano-humano-2470482796001.html

U. ROCHESTER

Una demostración de la capa de invisibilidad de los Howell

La posibilidad de volver invisible un objeto ha captado en la última década la atención tanto del público en general como de la comunidad científica, fascinados unos por personajes de la cultura popular como Harry Potter y animados otros por el interés investigador y las aplicaciones prácticas que podría ofrecer semejantes dispositivos. Un buen número de laboratorios de todo el mundo ha realizado distintos experimentos con resultados casi siempre sorprendentes. La mayoría ha logrado ocultar a la vista objetos pequeños en el rango de las microondas, incluso en luz visible en algún caso. Algunos utilizan la óptica para curvar la luz alrededor de una región del espacio y otros tiran de metamateriales, sustancias sintéticas con propiedades desconocidas en la naturaleza. El último intento lo ha llevado a cabo John Howell, profesor de Física de la Universidad de Rochester en Nueva York, que ha construido, con la ayuda de su hijo Benjamin, de 14 años, una nueva capa de invisibilidad. El ingenio funciona con espejos y sorprende por ser en verdad sencillo y barato -padre e hijo apenas se han gastado 150 dólares (unos 113 euros) en el proceso-, pero es capaz de ocultar al ojo humano, en todo el espectro óptico, algo tan grande como una persona.

En un artículo que han publicado recientemente en ArXiv, un archivo online de borradores de investigaciones científicas, Howell y su hijo explican la forma en la que desarrollaron su dispositivo, del que crearon tres modelos distintos. Y no puede ser más básica. No hay metamateriales inteligentes ni ningún componente muy sofisticado, sino un acertado camuflaje óptico de lentes convencionales -les costaron solo tres dólares- y espejos comprados en tiendas de bajo coste que dirigen la luz alrededor de la región del espacio que quieren ocultar. La técnica, reconoce el físico, puede sonar familiar a los aficionados a los trucos de magia. Los resultados son impresionantes, como puede verse en el vídeo sobre estas líneas, donde Benjamin y su hermano pequeño Isaac desaparecen, en efecto, como por arte de magia.

Camuflar satélites

En su estudio, los Howell subrayan que el dispositivo es «claramente escalable a grandes dimensiones», uno de los problemas que suelen tener las capas de invisibilidad fabricadas hasta ahora, que rara vez pueden «tapar» algo muy grande. Pero su ingenio también tiene algunos inconvenientes. Probablemente la mayor limitación reside en que funciona solo en una única dirección, es decir, no oculta el objeto desde todas las posiciones del observador, cosa que, por ejemplo, sí han conseguido científicos de la Universidad de Texas en Austin con un manto de invisibilidad hecho con metamateriales. El físico de Rochester cree, sin embargo, que este detalle puede no suponer un problema en algunos usos, como, por ejemplo, para camuflar satélites espía que orbitan la Tierra. Suena casi a ciencia ficción, pero si es así, seguro que unos cuantos gobiernos podrían estar interesados.

Además de las inevitables aplicaciones militares, para qué será útil en el futuro una capa de invisibilidad todavía es imprevisible. Los científicos creen que estos dispositivos podrían dar buenos resultados en campos como la biomedicina (para ocultar las puntas de los microscopios en distintas frecuencias ópticas, por ejemplo) y en la mejora de células solares, láseres a pequeña escala, cámaras digitales o sensores.

Fuente

,

DE JORGE@JUDITHDJ / MADRID

Día 12/06/2013 - 11.30h

El dispositivo óptico, sencillo y barato, es capaz de ocultar a una persona

http://www.abc.es/videos-ciencia/20130611/capa-invisibilidad-tamano-humano-2470482796001.html

U. ROCHESTER

Una demostración de la capa de invisibilidad de los Howell

La posibilidad de volver invisible un objeto ha captado en la última década la atención tanto del público en general como de la comunidad científica, fascinados unos por personajes de la cultura popular como Harry Potter y animados otros por el interés investigador y las aplicaciones prácticas que podría ofrecer semejantes dispositivos. Un buen número de laboratorios de todo el mundo ha realizado distintos experimentos con resultados casi siempre sorprendentes. La mayoría ha logrado ocultar a la vista objetos pequeños en el rango de las microondas, incluso en luz visible en algún caso. Algunos utilizan la óptica para curvar la luz alrededor de una región del espacio y otros tiran de metamateriales, sustancias sintéticas con propiedades desconocidas en la naturaleza. El último intento lo ha llevado a cabo John Howell, profesor de Física de la Universidad de Rochester en Nueva York, que ha construido, con la ayuda de su hijo Benjamin, de 14 años, una nueva capa de invisibilidad. El ingenio funciona con espejos y sorprende por ser en verdad sencillo y barato -padre e hijo apenas se han gastado 150 dólares (unos 113 euros) en el proceso-, pero es capaz de ocultar al ojo humano, en todo el espectro óptico, algo tan grande como una persona.

En un artículo que han publicado recientemente en ArXiv, un archivo online de borradores de investigaciones científicas, Howell y su hijo explican la forma en la que desarrollaron su dispositivo, del que crearon tres modelos distintos. Y no puede ser más básica. No hay metamateriales inteligentes ni ningún componente muy sofisticado, sino un acertado camuflaje óptico de lentes convencionales -les costaron solo tres dólares- y espejos comprados en tiendas de bajo coste que dirigen la luz alrededor de la región del espacio que quieren ocultar. La técnica, reconoce el físico, puede sonar familiar a los aficionados a los trucos de magia. Los resultados son impresionantes, como puede verse en el vídeo sobre estas líneas, donde Benjamin y su hermano pequeño Isaac desaparecen, en efecto, como por arte de magia.

Camuflar satélites

En su estudio, los Howell subrayan que el dispositivo es «claramente escalable a grandes dimensiones», uno de los problemas que suelen tener las capas de invisibilidad fabricadas hasta ahora, que rara vez pueden «tapar» algo muy grande. Pero su ingenio también tiene algunos inconvenientes. Probablemente la mayor limitación reside en que funciona solo en una única dirección, es decir, no oculta el objeto desde todas las posiciones del observador, cosa que, por ejemplo, sí han conseguido científicos de la Universidad de Texas en Austin con un manto de invisibilidad hecho con metamateriales. El físico de Rochester cree, sin embargo, que este detalle puede no suponer un problema en algunos usos, como, por ejemplo, para camuflar satélites espía que orbitan la Tierra. Suena casi a ciencia ficción, pero si es así, seguro que unos cuantos gobiernos podrían estar interesados.

Además de las inevitables aplicaciones militares, para qué será útil en el futuro una capa de invisibilidad todavía es imprevisible. Los científicos creen que estos dispositivos podrían dar buenos resultados en campos como la biomedicina (para ocultar las puntas de los microscopios en distintas frecuencias ópticas, por ejemplo) y en la mejora de células solares, láseres a pequeña escala, cámaras digitales o sensores.

Fuente

,

Monday, June 10, 2013

Teléfonos inteligentes asesoran a consumidores

Una nueva aplicación ayuda a los compradores estadounidenses a elegir productos destacando las ofertas en el mismo establecimiento en donde se encuentra el consumidor.

La aplicación ya está siendo utilizada por consumidores y negocios en Nueva York, y se espera su implementación en otros estados del país, en los próximos meses.

Voz de América - Redacción

28.05.2013

Los compradores que entren en una tienda de ropa en el barrio de SoHo de Nueva York serán recibidos por una aplicación para teléfonos inteligentes que les dará la bienvenida en la puerta, en lugar de un vendedor.

Esta nueva aplicación llamada Swirl, no sólo saluda a los clientes a su llegada a un establecimiento comercial, sino que además, utiliza sensores situados en el interior de los comercios que rastrean su ubicación en la tienda para después enviarles ofertas personalizadas y recomendaciones.

El objetivo principal de esta nueva función es atraer consumidores más jóvenes que sean receptivos a escuchar a su teléfono móvil recomendarles productos mientras están de compras.

Por ejemplo, si un consumidor camina por el pasillo en donde se encuentran los bolsos femeninos, la aplicación inmediatamente le anunciaría en dónde se encuentra la mejor oferta, o recomendaría otro producto asociado a los bolsos.

La tecnología utiliza sensores bluetooth situados en las paredes de las tiendas y estanterías que se comunican directamente con la aplicación enviando información personalizada de la tienda específica en la que se encuentra el cliente.

La aplicación también enseña las preferencias y el comportamiento del consumidor mientras se encuentra de compras, información que sería utilizada por los negocios para mejorar sus ofertar y ofrecer una mayor experiencia a sus clientes.

Por el momento, la aplicación está únicamente disponible para los teléfonos iPhones y se espera que más tiendas ofrezcan este servicio en todo el país.

Voz de América - Redacción

28.05.2013

Los compradores que entren en una tienda de ropa en el barrio de SoHo de Nueva York serán recibidos por una aplicación para teléfonos inteligentes que les dará la bienvenida en la puerta, en lugar de un vendedor.

Esta nueva aplicación llamada Swirl, no sólo saluda a los clientes a su llegada a un establecimiento comercial, sino que además, utiliza sensores situados en el interior de los comercios que rastrean su ubicación en la tienda para después enviarles ofertas personalizadas y recomendaciones.

El objetivo principal de esta nueva función es atraer consumidores más jóvenes que sean receptivos a escuchar a su teléfono móvil recomendarles productos mientras están de compras.

Por ejemplo, si un consumidor camina por el pasillo en donde se encuentran los bolsos femeninos, la aplicación inmediatamente le anunciaría en dónde se encuentra la mejor oferta, o recomendaría otro producto asociado a los bolsos.

La tecnología utiliza sensores bluetooth situados en las paredes de las tiendas y estanterías que se comunican directamente con la aplicación enviando información personalizada de la tienda específica en la que se encuentra el cliente.

La aplicación también enseña las preferencias y el comportamiento del consumidor mientras se encuentra de compras, información que sería utilizada por los negocios para mejorar sus ofertar y ofrecer una mayor experiencia a sus clientes.

Por el momento, la aplicación está únicamente disponible para los teléfonos iPhones y se espera que más tiendas ofrezcan este servicio en todo el país.

.....

.

Subscribe to:

Comments (Atom)